在萬物互聯、數據奔流的云涌時代,物聯網(IoT)與軟件即服務(SaaS)的深度融合,正以前所未有的方式重塑千行百業。隨著設備數量指數級增長、數據價值日益凸顯,物聯網SaaS平臺的安全性已成為決定其成敗乃至企業存續的核心命脈。在復雜多變的風險環境中,什么才是真正安全的物聯網SaaS?答案不僅在于技術本身,更在于一套貫穿系統全生命周期、深度融合信息系統運行維護服務的動態、縱深防御體系。

一、 安全始于設計:構建“零信任”的底層架構

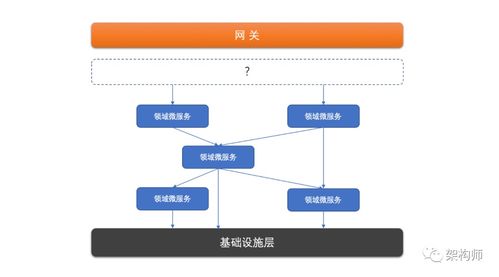

真正安全的物聯網SaaS,其安全基因必須內生于架構設計之初。這要求摒棄傳統的邊界防護思維,轉向“零信任”安全模型。

- 身份與訪問管理(IAM):為每一個“物”(設備、傳感器)和“人”(用戶、管理員)建立唯一、可驗證的數字身份,實施基于最小權限原則的精細訪問控制,確保任何實體在訪問任何資源前都經過嚴格認證與授權。

- 端到端加密:確保數據從終端設備采集、在傳輸網絡(如MQTT、CoAP協議)中流動、到云端平臺處理與存儲的全鏈路均處于高強度加密狀態,防止數據在任一環節被竊取或篡改。

- 安全的設備生命周期管理:涵蓋設備安全啟動、固件安全更新(OTA)、安全憑證注入與管理,直至設備退役的安全擦除,杜絕設備成為攻擊入口。

二、 核心支柱:數據安全與隱私保護

物聯網SaaS的核心價值在于數據。安全必須圍繞數據展開。

- 數據分類與分級保護:對采集的海量數據進行分類分級,對不同敏感級別的數據(如工況數據、個人身份信息)采取差異化的加密、脫敏和訪問策略。

- 隱私計算技術應用:在數據融合分析場景中,積極探索聯邦學習、安全多方計算等隱私計算技術,實現“數據可用不可見”,在挖掘數據價值的同時嚴守隱私紅線。

- 合規性保障:嚴格遵守如GDPR、中國《數據安全法》《個人信息保護法》等法規要求,將合規要求轉化為平臺內置的安全控制點。

三、 動態韌性:智能化的威脅檢測與響應

靜態防御無法應對新型威脅。真正的安全體現在持續的監測、快速的響應和自愈能力上。

- 持續監控與態勢感知:利用大數據分析和AI算法,對平臺流量、設備行為、用戶操作進行全天候異常監測,建立全局安全態勢視圖,實現威脅的早期預警。

- 自動化響應與編排(SOAR):當檢測到入侵或異常時,系統能自動或半自動地觸發預定義響應流程(如隔離異常設備、阻斷惡意IP),大幅縮短平均響應時間(MTTR)。

- 滲透測試與紅藍對抗:定期邀請專業安全團隊進行滲透測試和攻防演練,主動發現漏洞,檢驗防御體系的有效性。

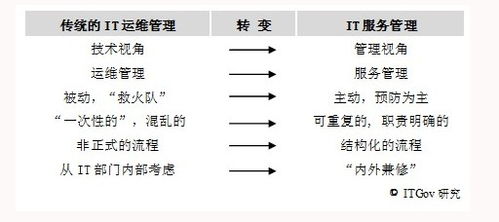

四、 基石與靈魂:專業的信息系統運行維護服務

所有先進的安全技術,最終都依賴于高質量、體系化的運行維護服務來落地和持續生效。這正是物聯網SaaS安全從“紙上藍圖”變為“現實堡壘”的關鍵。

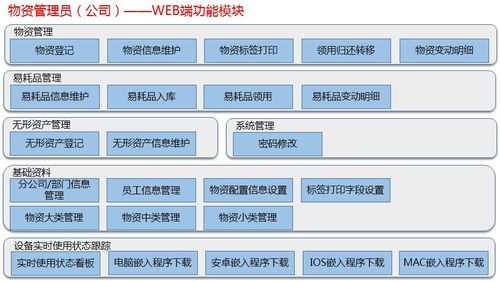

- 全生命周期運維管理:

- 規劃與建設階段:深度參與系統架構評審,確保安全需求被正確理解和實施。

- 交付與部署階段:執行嚴格的安全配置核查、漏洞掃描和基線檢查。

- 運營與監控階段(核心):提供7x24小時的安全監控、事件分析、日志審計和性能管理,確保系統穩定、安全運行。

- 優化與迭代階段:定期進行安全評估、架構優化,并管理補丁更新與版本升級,確保安全能力持續進化。

- 制度與流程保障:建立并執行嚴格的安全運維制度,包括變更管理、事件管理、問題管理、配置管理等流程,確保所有操作可追溯、可審計。

- 人員與組織能力:擁有具備物聯網、云計算、網絡安全等多領域知識的專業運維團隊,并建立明確的崗位職責和應急響應組織(如CSIRT)。

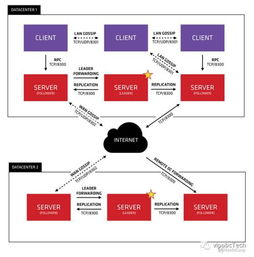

- 災備與業務連續性:設計并定期演練數據備份與恢復、系統容災切換方案,確保在遭受攻擊或發生故障時,核心業務能快速恢復,最大程度減少損失。

五、 共筑生態:供應鏈安全與共享責任模型

物聯網SaaS的安全并非獨角戲。平臺提供商需與設備制造商、網絡運營商、下游應用開發商乃至用戶建立安全協作機制。

- 供應鏈安全審計:對集成的第三方硬件、軟件組件進行安全評估,管理潛在風險。

- 明確共享責任:清晰定義云平臺提供商(負責平臺自身安全、基礎架構安全)與客戶(負責自身數據、設備接入、應用邏輯安全)各自的安全責任邊界。

- 賦能客戶:為客戶提供透明的安全狀態報告、易用的安全配置工具和必要的安全意識培訓,共同提升整體安全水位。

結論

云涌時代的物聯網SaaS安全,絕非單一產品或技術的疊加,而是一個融合了“安全設計、數據保護、智能防御、專業運維、生態協同”五位一體的綜合體系。其中,專業化、智能化的信息系統運行維護服務是貫穿始終的“粘合劑”和“推進器”,它將靜態的安全策略轉化為動態的防護能力,將孤立的安全模塊整合為協同作戰的有機整體。唯有如此,物聯網SaaS才能在洶涌的數字化浪潮中,真正成為企業可信賴的“安全方舟”,承載業務穩健航行,釋放物聯網技術的最大價值。